Compromis des e-mails professionnels (BEC) :comment identifier les signaux d'alarme et réduire les risques

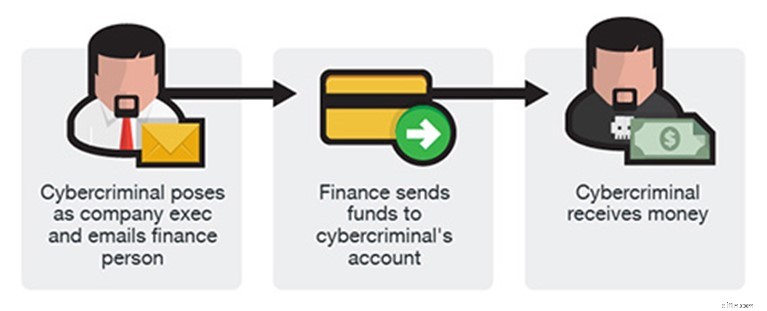

Les escroqueries par compromission des e-mails professionnels (BEC) sont un type de fraude de paiement en ligne qui cible les entreprises et peut entraîner des pertes financières importantes. BEC implique l'obtention d'un accès non autorisé à un e-mail, un SMS ou un compte de réseau social légitime ou une tentative d'usurpation ou de contrefaçon d'un compte légitime.

L'objectif est de permettre à l'acteur criminel d'envoyer un message d'un dirigeant ou d'un chef d'entreprise, d'un fournisseur ou d'un client pour convaincre un employé de transférer des fonds.

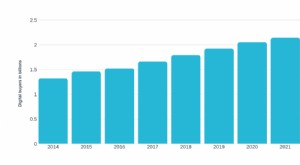

Une fois ces fonds transférés à l'acteur criminel, il est difficile, voire impossible, de récupérer la perte. Entre 2016 et 2021, les Américains ont perdu environ 9 milliards de dollars à cause de la fraude BEC‡. Cela ne prend que quelques minutes pour une erreur paralysante financièrement - et cela peut arriver à n'importe qui. Qu'il s'agisse d'un nouvel employé, d'un vétéran de 20 ans, d'un responsable des comptes fournisseurs ou d'un PDG, l'impact qui en résulte est le même en cas de faux pas.

La bonne nouvelle est que les entreprises peuvent prendre des mesures pour minimiser et atténuer leurs risques.

Comment identifier les drapeaux rouges du BEC et réduire les risques

Les mesures préventives les plus importantes pour se protéger contre le BEC sont la vigilance et la sensibilisation. Vous trouverez ci-dessous plusieurs drapeaux rouges du BEC à rechercher lorsque vous recevez des communications concernant des transferts de fonds ou des transactions.

Fonctionnalités de communication

- Communications falsifiées :vérifiez minutieusement l'orthographe et les domaines des demandes de paiement reçues par e-mail. Vérifiez attentivement l'adresse de l'expéditeur (e-mail, numéro de téléphone, etc.) pour voir si les lettres, les chiffres ou le nom de domaine sont incorrects.

- Utilisation de comptes personnels :les criminels se font passer pour des dirigeants d'entreprise, des fournisseurs ou des clients qui utilisent leurs comptes personnels (e-mail, téléphone portable, réseaux sociaux) plutôt que leurs comptes d'entreprise standard.

Concentrez-vous sur le timing

- Urgence :les acteurs utilisant le BEC écrivent des communications demandant une action rapide sur les modifications de données, les transferts de fonds ou la définition d'échéances accélérées. Les délais plus rapides peuvent entraîner des étapes de validation manquées ou l'employé agissant en dehors du protocole.

- S'appuyer sur la réponse des employés à l'autorité :ces acteurs dépendent du fait que les employés sont conditionnés pour se conformer rapidement aux demandes de la direction ou des clients et fournisseurs importants.

- La demande arrive à un moment chargé :de nombreuses demandes frauduleuses arrivent à la fin de la journée ou de la semaine de travail, ce qui oblige les employés à traiter la demande avant la fin de l'activité (ou la fin du mois/du trimestre/de l'année fiscale) .

Communication et comportement

- Communications des dirigeants :les fraudeurs du BEC se font passer pour une personne réelle, le plus souvent un dirigeant ou un dirigeant de l'entreprise pour laquelle la personne travaille.

- Forme de communication unique :de nombreuses tentatives BEC indiqueront que l'expéditeur est en réunion ou en déplacement et qu'il est injoignable par téléphone ou par d'autres moyens, et exige que toutes les communications se fassent via un canal de communication spécifique tel que les e-mails, les SMS, ou les réseaux sociaux.

- Termes génériques et grammaire impaire :si des e-mails sont reçus avec des salutations non personnalisées telles que "Cher", "Monsieur" ou "Client", il s'agit d'un signal d'alarme. Les e-mails dont la grammaire est étrange, tels que "gentiment", des signes de ponctuation manquants ou des fautes d'orthographe, sont également un signal d'alarme.

- Combinée à la peur et à l'urgence, la perspective d'être récompensé peut inciter les employés à ignorer les procédures habituelles. Ces récompenses peuvent être tangibles ou intangibles, comme être reconnu pour avoir résolu un problème ou accompli une tâche très importante pour la direction.

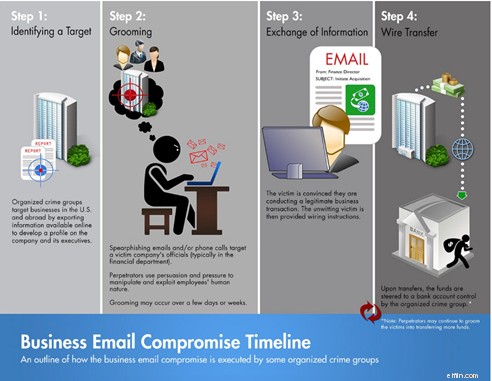

Comment une entreprise est ciblée pour le BEC

Avant de lancer une escroquerie BEC, les acteurs criminels peuvent rechercher l'entreprise, les employés et la haute direction pour recueillir autant d'informations que possible pour les aider à élaborer une demande convaincante. Ils peuvent même consulter les horaires de voyage, lire d'autres e-mails professionnels et consulter les profils des réseaux sociaux.

Les acteurs criminels s'identifient le plus souvent comme un cadre supérieur (directeur financier, PDG, directeur technique, etc.), un avocat, un fournisseur, un client ou un autre type de représentant. Dans la communication, ils prétendront traiter des questions confidentielles ou urgentes et demanderont l'initiation d'un virement bancaire urgent.

Notamment, ces demandes urgentes incluent également un changement de compte destinataire ou la création d'un nouveau compte (qui achemine finalement vers l'acteur criminel). L'employé qui reçoit la communication peut croire que la demande est légitime et exécute le transfert de fonds, ce qui entraîne une perte financière pour l'entreprise.

BEC est une arnaque d'ingénierie sociale

La partie délicate du BEC est qu'il n'est pas principalement réalisé par le biais de logiciels malveillants ou de piratage - il utilise l'ingénierie sociale. Ces acteurs criminels créent des scénarios crédibles qui peuvent inciter un employé à transférer des fonds.

L'ingénierie sociale est l'utilisation de la tromperie pour manipuler des individus afin qu'ils divulguent des informations confidentielles ou prennent des mesures pour soutenir une activité frauduleuse.

Il est dans notre nature de faire confiance et de vouloir aider. Les cybercriminels utilisent la psychologie et la nature humaine pour inciter les victimes à contourner d'importants contrôles de sécurité.

Comment aider à prévenir le BEC

Examiner minutieusement les demandes de modification de paiement

Une demande de paiement accompagnée d'un changement de compte récepteur doit toujours faire l'objet d'un examen attentif.

Contactez les cadres, les fournisseurs ou les clients en utilisant un autre canal de communication pour vérifier la demande et les nouvelles informations de compte. Assurez-vous que le contact est établi en utilisant un numéro de téléphone de confiance déjà enregistré pour un contact connu au sein de l'organisation, et non le numéro de téléphone fourni dans l'e-mail, le SMS ou le message sur les réseaux sociaux, et vérifiez que la personne est autorisée à faire la demande.

Pause pour vérifier

Lorsqu'on vous demande de vérifier un virement bancaire, retardez la transaction jusqu'à ce que des vérifications supplémentaires puissent être effectuées et exigez une double approbation pour toute demande de virement électronique qui répond à certains critères à haut risque.

Restez simple

Limitez le nombre d'employés au sein d'une entreprise qui ont le pouvoir d'approuver et/ou d'effectuer des virements électroniques.

Créer un environnement de confiance

De nombreuses escroqueries au BEC sont le résultat d'acteurs criminels se faisant passer pour des hauts dirigeants au sein d'organisations. Les employés doivent se sentir à l'aise de faire une pause pour valider la demande de transfert de fonds d'un cadre supérieur par téléphone ou en personne sans souci.

Les employés doivent être encouragés à résister au conditionnement de la bonne nature pour aider et tempérer l'empressement à hiérarchiser les demandes de la direction.

Le FBI considère que le BEC‡ est l'escroquerie la plus préjudiciable financièrement aux États-Unis. Prenez des mesures dans votre entreprise pour vous assurer que la direction et les employés comprennent la menace de cette arnaque, et comment identifier les signaux d'alarme du BEC et réduire les risques.

La fraude est toujours une préoccupation pour les entreprises, mais peut l'être davantage dans le contexte actuel. En savoir plus sur la protection de votre entreprise ici ou visitez notre centre de ressources sur la fraude.

Entreprises

- Comment identifier les escroqueries de règlement de dettes

- Les couleurs du crédit :drapeaux rouges et marques noires

- Comment investir dans des fonds communs de placement et minimiser les risques

- Comment les investisseurs peuvent-ils identifier les fausses crypto-monnaies et les escroqueries ICO ?

- Drapeaux rouges de l'audit de l'IRS :comment éviter l'audit fiscal

- Comment l'IA dynamise la gestion financière des PME et des comptables

- Pourquoi ai-je besoin d'une assurance et comment peut-elle augmenter la valeur de l'entreprise ?

- Comment rationaliser votre chaîne d'approvisionnement de commerce électronique, engager des usines à l'étranger et réduire les coûts

- L'impact du Brexit sur les entreprises et les boutiques de commerce électronique :comment vendre avec le Brexit

-

Comment identifier et surmonter les abus financiers

Comment identifier et surmonter les abus financiers Exploitation financière, utiliser de largent pour manipuler et maintenir le pouvoir sur une autre personne, est lune des formes les plus courantes de violence domestique. Les agresseurs financiers uti...

-

Comment démarrer une entreprise de dropshipping et ne pas échouer

Comment démarrer une entreprise de dropshipping et ne pas échouer De plus en plus de personnes achètent en ligne. Quest-ce que cela signifie pour les petites entreprises? Tu las deviné. Il existe aujourdhui plus dopportunités que jamais pour commencer à vendre en li...