Sécurité Bitcoin

Bitcoin est sécurisé, mais pas parfaitement sécurisé. Le protocole bitcoin a été conçu pour être difficile à tricher, mais il existe des menaces théoriques pour la sécurité. Bitcoin a été construit avec le cryptage à l'esprit et l'un de ses principaux objectifs était de créer une monnaie sécurisée. Mais le bitcoin n'est pas parfaitement sécurisé, il existe un certain nombre de transactions relativement transparentes, menaces de sécurité directes pour le système bitcoin. Cela étant dit, les attaques sur le réseau bitcoin sont peu pratiques, difficile, et peu probable de réussir.

Le réseau Bitcoin est incroyablement sécurisé. Il existe des attaques possibles contre le bitcoin qui pourraient théoriquement constituer des menaces pour la sécurité, mais même avec une technologie de pointe, ces menaces sont toutes infaisables (peut-être même impossibles) à exécuter.Pourquoi attaquer Bitcoin ?

Il existe un certain nombre de raisons pour lesquelles un individu ou un groupe peut vouloir attaquer le réseau bitcoin; les individus peuvent vouloir tromper le système pour un gain financier, un gouvernement national peut juger le bitcoin contraire à ses intérêts (voire illégal) et vouloir le détruire, un groupe militant peut vouloir perturber le commerce sur Internet, ou les investisseurs peuvent vouloir utiliser une connaissance avancée d'un crash imminent du bitcoin pour manipuler le marché et spéculer sur les valeurs de titres plus traditionnels (comme l'or ou les devises nationales).

Bien que nous ne connaissions pas avec certitude toutes les raisons potentielles d'une attaque, nous savons que la motivation à détruire le système augmente avec la croissance du marché. Comme vous le verrez sous peu, les menaces pour la sécurité deviennent également moins impraticables à mesure que le calcul quantique devient plus développé et largement disponible.

Menaces de sécurité pour Bitcoin

Ici, nous examinerons les bases de quatre types différents d'attaques potentielles sur Bitcoin qui pourraient agir comme des menaces pour la sécurité :l'attaque 51%, L'attaque de malléabilité des transactions, L'attaque de l'algorithme de Shor, et une attaque de cryptage à clé publique/privée.

L'attaque à 51%

Parce que le protocole bitcoin dicte que l'ensemble du réseau accepte la chaîne de blocs la plus longue (techniquement, celui qui a le plus de Preuve de Travail), le réseau est conçu pour rejeter toute tentative de tromper le système en envoyant une chaîne falsifiée. Sûr, tout utilisateur peut construire une fausse chaîne, mais la chaîne légitime sera plus longue ; il est hautement improbable qu'un ordinateur puisse résoudre la preuve de travail pour une fausse chaîne de blocs avant que tout le reste du réseau puisse résoudre la preuve de travail pour la chaîne légitime.

Cela étant dit, si un individu ou un groupe détenait 51 % ou plus de la puissance de calcul totale du réseau bitcoin, ils pouvaient décider quelle chaîne gagnait tout le temps. Théoriquement, cela pourrait être fait soit pour « doubler les dépenses » en bitcoins (c'est-à-dire le vol), soit pour arrêter complètement le réseau.

Dans le premier scénario, un attaquant à 51% dépenserait d'abord ses bitcoins, puis créer une fausse chaîne de blocs de transaction qui dit qu'ils n'ont jamais dépensé ces pièces (en fait, ils volent les bitcoins qu'ils viennent de dépenser).

Ce scénario est peu probable. Même si un groupe accumulait d'une manière ou d'une autre la puissance de calcul pour le faire (ce qui, à ce stade de l'histoire de Bitcoin, signifierait des millions et des millions de dollars de matériel et d'électricité), il est hautement improbable que le groupe veuille utiliser une attaque à 51 % pour saper le système dans lequel il a investi des millions de dollars en physique, fiscal, et le capital de calcul en. Considérant qu'ils collecteraient plus de la moitié de tous les bitcoins extraits, tout groupe à 51 % tirerait des profits considérables de l'exploitation minière.

Si un attaquant a volé plus que des quantités insignifiantes de bitcoin par falsification de la chaîne de blocs, cela deviendrait apparent assez rapidement et les gens s'éloigneraient du bitcoin. Cela rendrait toutes les capacités de minage de l'attaquant ainsi que leurs bénéfices non négligeables en bitcoins sans valeur. Pourquoi voudraient-ils utiliser la fraude et le vol hautement visibles pour saper et dévaluer tous les bitcoins qu'ils gagnent ?

Le vol par une attaque à 51%, c'est un peu comme acheter 51% de tous les billets de loterie dans l'espoir de gagner à la loterie :vous dépenserez probablement beaucoup plus que vous ne gagnerez.

Dans le deuxième scénario, un attaquant à 51% remplacerait la chaîne gagnante par des données aléatoires - une chaîne de bits de uns et de zéros aléatoires. Tout attaquant qui ferait cela en remportant le puzzle de preuve de travail six fois de suite ou plus causerait des dommages irréversibles au bitcoin - la chaîne de propriété serait rompue et tous les bitcoins deviendraient sans valeur.

Ce type de scénario serait incroyablement difficile à défendre. L'attaquant n'aurait besoin de conserver ces 51 % de la puissance de calcul totale du réseau que pendant environ 10 heures (et potentiellement moins). Cela signifie que Bitcoin devrait déployer une équipe de développeurs bénévoles pour créer et mettre en œuvre un correctif pour le système avec seulement quelques heures pour trouver la solution.

Il est important de réaliser que ce type d'attaque est possible, mais pas très probable. La puissance de calcul nécessaire est un sinon insurmontable, barrière pour les parties malveillantes.

D'autre part, la possibilité d'une attaque aussi simple est déconcertante et devrait être considérée comme une préoccupation valable. En juin 2013, une attaque à 51% a été menée avec succès contre Feathercoin, un type alternatif de crypto-monnaie. En 2014, le groupe minier GHash.io s'est approché de la fameuse barre des 51%, mais a ensuite été abattu lorsqu'il a été découvert qu'ils utilisaient un botnet, détourner les ordinateurs des gens avec des logiciels malveillants pour extraire des bitcoins à partir de PC distants.

L'attaque de malléabilité des transactions

L'attaque de malléabilité des transactions est une attaque par déni de service contre le réseau bitcoin - elle tire parti des propriétés des transactions pour créer des transactions « mutantes » qui peuvent être utilisées pour maintenir le réseau occupé afin que les transactions réelles soient retardées pendant un certain temps. .

L'attaque de l'algorithme de Shor

L'attaque de l'algorithme de Shor est une attaque qui utilise l'informatique quantique pour pirater le cryptage à clé publique/privée.

En raison du fonctionnement du cryptage à clé publique/privée, si vous deviez discerner la clé privée de quelqu'un, vous auriez un accès complet à leur offre de bitcoins. Théoriquement, vous pouvez trouver la clé privée de quelqu'un en testant toutes les clés possibles par rapport à sa clé publique jusqu'à ce que l'une d'elles fonctionne. Cependant, cette méthode d'essais et d'erreurs prendrait même des milliers d'années au superordinateur le plus rapide.

L'algorithme de Shor utilise l'informatique quantique pour trouver les facteurs premiers d'un entier. Un utilisateur malveillant pourrait utiliser cette technologie pour tirer parti de la manière dont les clés publiques et privées sont liées et trouver la clé privée de quelqu'un en quelques minutes.

Gardez à l'esprit que l'informatique quantique est encore une technologie lointaine, mais les agences de renseignement (telles que la NSA des États-Unis et le CGHQ du Royaume-Uni) développent déjà des implémentations de l'algorithme de Shor. Au fur et à mesure que la technologie se développe, il deviendra une menace de plus en plus importante pour le réseau bitcoin.

Attaque de cryptage à clé publique/privée

Il y a eu des spéculations selon lesquelles l'algorithme mis en œuvre pour générer des nombres aléatoires dans le chiffrement à clé publique/privée n'est pas vraiment aléatoire. Si cette réclamation est valide, il y aurait de nombreuses opportunités pour les utilisateurs malveillants d'exploiter le chiffrement à clé publique/privée, et ainsi saper la sécurité du réseau bitcoin.

Bitcoin

-

Bitcoin Diamond expliqué

Bitcoin Diamond expliqué Tout ce que vous devez savoir sur Bitcoin Diamond Bitcoin a fait un autre hard fork, la pièce créée cette fois est Bitcoin Diamond. La fourche sest produite à la hauteur de bloc 495866. [1] [2] ...

-

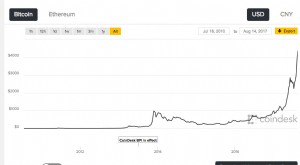

Valeur Bitcoin

Valeur Bitcoin La valeur de Bitcoin a fluctué depuis sa création en 2009. La valeur de Bitcoin a varié de 0,10 $ à plus de 7 $, 000,00 depuis sa création. Valeur Bitcoin 2015 :Entre environ 200 $ – 300 $ USD ...